Xray-Reality脚本支持环境变量设置参数

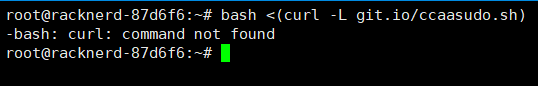

前言 原来, 我的 Xray-Reality极简一键脚本 是支持带参数运行的. 如, bash <(curl -L https://github.com/crazypeace/hy2/raw/main/install.sh) 4 8443 有FQer反馈, 说自己用的是nat机, 出入IP不一样, 需要人工控制IP的功能. 分析 问题来了. 我当初设置带参数的功能时, 为了"简洁", 没有设置 -p 8443 这样的形式. 这就导致脚本的参数的意义是与顺序绑定的. 为了不影响现有的脚本用法, 我只想到一个解决方案, 那就是用环境变量来设置参数. 实践 面向GPT开发 增强这个脚本, 增加功能: 当定义了环境变量 _MYIP_ 时, 根据 _MYIP_ 来设置 netstack 是4还是6, 用 _MYIP_ 设置 ip 当定义了环境变量 _MYPORT_ 时, 用 _MYPORT_ 设置 port, 默认值 与原脚本中的逻辑保持一致 当定义了环境变量 _MYDOMAIN_ 时, 用 _MYDOMAIN_ 设置 domain, 默认值 与原脚本中的逻辑保持一致 当定义了环境变量 _MYUUID_ 时, 用 _MYUUID_ 设置 uuid, 默认值 与原脚本中的逻辑保持一致 当定义了至少一个环境变量后, 参数就被忽略, 以环境变量为准 Github https://github.com/crazypeace/xray-vless-reality ======== 后记 本次用到的GPT是 网页版免费账号Claude